In unserem letzten Artikel zu FOSS (kurz für Free-and-Open-Source-Software) haben wir uns mit Aspekten ihrer Finanzierung auseinandergesetzt und diskutiert, ob man Open Source überhaupt professionell entwickeln kann. Dieser Post nimmt das Thema Sicherheit unter die Lupe.

Ist ein offenes System eine notwendige Folge von offener Software? Nein! (Foto: AD)

Über Ihre Cybersicherheit nachzudenken lohnt sich nicht erst, seitdem global aufflammende Konflikte die Möglichkeit von Cyberangriffen in den Fokus der Öffentlichkeit gerückt haben. Schon seit der Steinzeit des Internets versuchen Angreifer, Zugang zu Systemen, Daten und Funktionen zu bekommen.

Bei der K&K Software AG glauben wir, dass FOSS Ihre Cybersicherheit nicht beeinträchtigt, sondern sogar erhöhen kann. In diesem Blogpost wollen wir unseren Standpunkt diesbezüglich näher erläutern und die Vor-, aber auch die möglichen Nachteile von offenen Digitalstrukturen herausarbeiten. Wie bieten außerdem eine abschließende Bewertung an, wollen Sie aber auch dazu ermutigen, die Argumente selbst gegeneinander aufzuwiegen.

Dabei ist es wichtig, dass wir ein weiteres Mal erwähnen, dass „Open Source“ keineswegs ein Monolith ist, sondern ganz unterschiedlich interpretiert und realisiert werden kann. Von einem kleinen Hobbyprojekt, das Freiwillige der Allgemeinheit übergeben, bis hin zu einem zentralen Softwarebaustein, das von einem Konzern wie Microsoft genutzt wird: FOSS erstreckt sich über eine große Bandbreite.

Komplett Open Source – seltener als man denkt?

Verantwortung ist bei

Open-Source auf viele

Schultern verteilt.

Wir möchten außerdem betonen, dass Software sehr häufig aus kleineren Softwarebausteinen besteht, die sich dann wiederum zu größeren Programmen zusammensetzen. Das gilt für Linux wie für Windows, für Netzwerkmanager und Browser.

Das heißt, dass sich die Verantwortung auf viele Schultern verteilt. Nutzen Sie beispielsweise eine Nischensoftware, müssen Sie sich nicht darauf verlassen, dass jemand genau diese Software konstant auf Sicherheitslücken überprüft; häufig entnehmen Entwickler ihre Bausteine aus einem gemeinsamen Pool, in dem sie auch regelmäßig untersucht werden.

Dass auch Firmen wie Microsoft auf die gleichen Bauteile setzen, bedeutet zudem, dass es große politische und finanzielle Interessen gibt, FOSS-Bausteine so ‚sauber‘ wie möglich zu halten. Wir haben diesen Aspekt im vergangenen Blogpost bezüglich der Finanzierung von Open-Source angeschnitten, und grundsätzlich gilt hier Ähnliches. Wir stellen einen Überschnitt der Interessen vieler Endanwender und der von Konzernen wie Microsoft oder IBM fest.

Viele Augen auf dem Code

Open Source bedeutet immer, dass jeder den Code, aus dem ein Programm besteht, offen einsehen können muss. Das heißt, dass jeder kenntnisreiche Benutzer, der den Code ansieht, theoretisch erkennen kann, was das Programm machen wird und welche Bausteine es einbettet. Sind diese Bausteine auch open-source, dann kann er auch diese überprüfen.

Aber natürlich macht das nicht nur eine Person, sondern eine große Community, die aus oft miteinander vernetzten Entwicklern besteht. Durch die vielen Beteiligten kann die Open-Source-Community mögliche Angriffsvektoren offen und transparent kommunizieren. Das ist bei einem geschlossenen System nicht der Fall, da unter Umständen der Ruf eines Unternehmens durch eine bekannte (aber nicht geschlossene) Lücke als gefährdet wahrgenommen wird. So besteht ein erhöhtes Risiko, dass ein Hacker eine Lücke entdeckt, die Öffentlichkeit aber nichts davon weiß – das nennt man dann einen „Zero Day Exploit“.

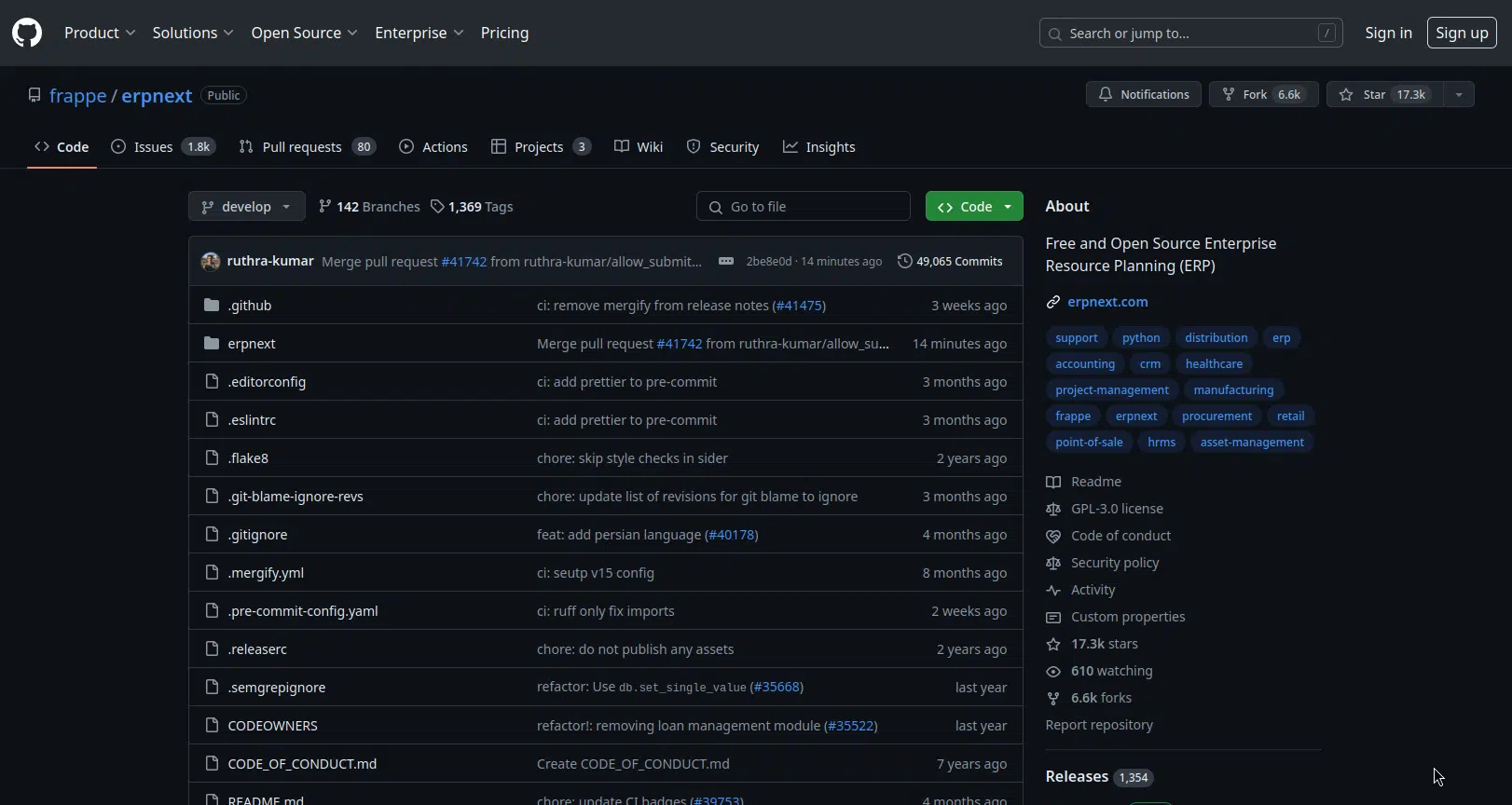

ERPNext auf GitHub (Screenshot von K&K Software)

Paradoxerweise ist die hohe Sicherheit, die dieses Prinzip der vielen Augen ermöglicht, auch die größte Schwachstelle; dann kann man natürlich immer noch Schadcode in ein Programm schmuggeln, ohne dass das jemand merkt. Deswegen müssen noch an anderer Stelle Sicherheitsmechanismen stehen. Das passiert nicht zuletzt auf Seiten der Endnutzer. Dennoch: Es ist immer besser, zumindest die Chance zu haben, eine Gefahr zu sehen, um sie dann schnellstmöglich zu schließen.

Moderiertes Entwickeln

Allerdings kann nicht jeder einfach so Code einschleusen und dann verschwinden. Die meisten FOSS-Projekte werden inzwischen auf der vor einigen Jahren von Microsoft übernommenen Plattform GitHub gehostet, und von spezialisierten Communities (weiter-)entwickelt. An der Spitze wichtiger oder konstitutiver Projekte stehen dann bekannte Köpfe, die Codeveränderungen sichten und freigeben, sowie Verantwortung für das Projekt übernehmen.

Bei kommerziell vertriebenen Produkten wie beispielsweise ERPNext oder bei Programmen mit weiter Verbreitung steht in der Regel ein Unternehmen oder ein fixes Projektteam hinter dem Programm. Selbiges gilt für viele Linux-Distributionen. Während auch hier Bausteine aus kleineren Projekten eingebunden werden, ist das Gesamtpaket Teil einer professionell vertriebenen Software mit allen assoziierten Standards.

Diese Kontrollmechanismen basieren stark auf gegenseitigem Vertrauen. Da die Open-Source-Community eng vernetzt und persönlich involviert ist, und da die Einsätze sehr hoch sind, funktionieren diese Mechanismen in der Regel sehr gut. Sie sind jedoch anfällig gegen eine langsame und aufwändige Infiltration. Potentiell kann ein böswilliger Akteur über Jahre an einem Projekt arbeiten, ehe er nach langer Zeit schädlichen Code einschleust. Aber auch solche Angriffe können durch das Prinzip der vielen Augen idealerweise erfolgreich abgewehrt werden – so geschehen an Ostern 2024, als ein User in eine Netzwerk-API eingeschleuste Sicherheitslücke entdeckt und damit ihre schnelle Schließung ermöglicht hat.

Tipp: Software zentral verwalten

Mit guter Softwareverwaltung

können Firmen maximal von

Open-Source profitieren.

Ein solide Softwareverwaltung ist essentiell, um dafür zu sorgen, dass alle Bausteine aktuell bleiben und ineinander greifen. Auf diese können Unternehmen sicherstellen, dass alle Komponenten auf dem neuesten Stand sind und keine alten Sicherheitslücken in neuerem Code auftauchen. Außerdem lässt sich so der Code immer im Auge behalten.

Auf diese Art profitieren Firmen am meisten von den im Open Source inhärenten Kontrollmechanismen und minimieren mögliche Sicherheitsrisiken. Gerade für KMUs funktioniert FOSS dort am besten, wo es Kontrolle, Verantwortlichkeit und klar verteilte Aufgaben gibt. Open-Source ist inzwischen ein so integraler Teil unserer Softwarelandschaft, dass sich zahlreiche Unternehmen auf die Entwicklung, Distribution, Einrichtung und Pflege von FOSS spezialisiert haben.

Das heißt nicht, dass Open Source keine Sicherheitsprobleme hätte. Wie viele Lücken es aber in den Codes geschlossener Software gibt, ist oft nur zu erahnen – denn gerade bei der Sicherheit schlägt Transparenz, Nachvollziehbarkeit und Offenheit eine Black Box, bei der man sich voll auf die Arbeit eines Unternehmens, das eventuell am anderen Ende der Welt sitzt, verlassen muss.

Wir bei K&K Software lieben daher Open Source, sofern es richtig und produktiv (und vor allem sicher) angewendet wird. Wenn Sie weitere Fragen zu unserer Softwareentwicklung, zu ERPNext oder zu unserem Systemhaus haben, dann zögern Sie nicht, uns zu kontaktieren.